IT-Sicherheit für kleine Unternehmen 2026: Backup, Notfallplan, Schulungen

80 Prozent aller gemeldeten IT-Sicherheitsvorfälle betreffen laut BSI-Lagebericht 2025 kleine und mittlere Unternehmen. 67 Prozent der befragten KMU wurden in den letzten 12 Monaten mindestens einmal angegriffen. Die Angreifer suchen keine bekannten Marken, sondern ungepatchte Systeme und fehlende Backups. Was jedes kleine Unternehmen konkret umsetzen muss.

Bedrohungslage für KMU 2025/2026

Kleine Unternehmen sind attraktive Ziele, nicht weil sie reich sind, sondern weil ihre Systeme oft schlechter gesichert sind als die großer Konzerne. Gleichzeitig sind viele KMU eng in Lieferketten eingebunden - ein kompromittiertes kleines Unternehmen kann als Einfallstor für größere Partner dienen. ENISA betont diesen Supply-Chain-Faktor ausdrücklich.

Phishing ist der häufigste Einstiegsvektor. Laut ENISA-Auswertung dient er in rund 60 Prozent der Fälle als initialer Angriff, gefolgt von der schnellen Ausnutzung frisch veröffentlichter Schwachstellen in 21 Prozent der Fälle. Täglich wurden laut BSI-Lagebericht 2025 im Mittel 119 neue Schwachstellen registriert - ein Plus von 24 Prozent gegenüber dem Vorjahr.

Dazu kommt: 60 Prozent der kleinen Unternehmen sind laut Cyber Readiness Report 2025 gar nicht oder nicht angemessen gegen Cyberrisiken versichert. Ein erfolgreicher Ransomware-Angriff ohne funktionierendes Backup kann ein kleines Unternehmen existenziell gefährden.

Zwei gefährliche Irrtümer

"Wir sind zu klein für Angreifer." Das ist die verbreitetste Fehlannahme im KMU-Umfeld. Automatisierte Ransomware-Kits, Phishing-Kampagnen und Credential-Stuffing-Angriffe skalieren unabhängig von der Firmengröße. Angreifer scannen IP-Bereiche auf bekannte Schwachstellen - nicht nach Umsatzzahlen. Ein schlecht gesicherter Server mit 5 Mitarbeitern ist für einen automatisierten Angriff genauso interessant wie einer mit 500.

"Eine Firewall reicht." ENISA und BSI zeigen: Die meisten erfolgreichen Angriffe kommen nicht durch die Firewall, sondern über Phishing-Mails die Mitarbeiter anklicken, gestohlene Zugangsdaten und ungepatchte Anwendungen. Firewalls und VPN-Gateways selbst gehören zu den am häufigsten angegriffenen Systemen wenn sie nicht regelmäßig aktualisiert werden. Eine Firewall ist ein Baustein, kein Ersatz für eine Gesamtstrategie.

Backup-Strategie: die 3-2-1-Regel

Die 3-2-1-Backup-Regel ist der etablierte Mindeststandard:

- 3 Kopien der Daten (Original + 2 Backups)

- 2 verschiedene Medientypen (z.B. lokale Festplatte + Cloud)

- 1 Kopie außerhalb des Unternehmens (Offsite)

Moderne Ransomware greift gezielt Backup-Infrastrukturen an - sie sucht und verschlüsselt auch angebundene Backup-Festplatten und erreichbare Netzlaufwerke. Daher empfehlen aktuelle Leitfäden die Erweiterung zur 3-2-1-1-Regel: eine zusätzliche unveränderliche oder Offline-Kopie - etwa ein WORM-Speicher oder ein Cloud-Bucket mit Object-Lock, der nicht überschrieben werden kann.

Drei Punkte sind bei der Umsetzung entscheidend: Backups müssen automatisch laufen - manuelle Backups werden vergessen. Sie müssen getestet werden - ein Backup das sich nicht wiederherstellen lässt, ist wertlos. Und der Wiederherstellungstest muss dokumentiert sein - im Notfall hat niemand Zeit für Experimente.

Notfallplan: was tun wenn es passiert?

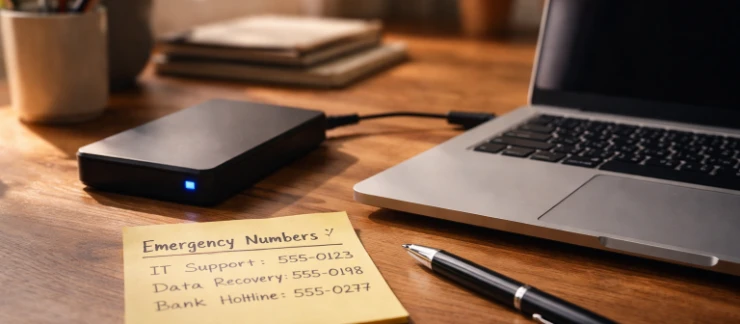

Ein Ransomware-Angriff passiert meistens außerhalb der Bürozeiten, oft am Freitagabend. Der erste Schritt vieler Betroffener ist Panik - gefolgt von einer langen Suche nach Zugangsdaten, Kontaktnummern und der Frage wer jetzt eigentlich entscheidet. Ein schriftlicher Notfallplan verhindert genau das.

Laut einem KMU-Leitfaden zur Notfallplanung reicht ein kompakter Plan von 10 bis 15 Seiten mit klaren Zuständigkeiten. Das BSI stellt zusätzlich einen Leitfaden zur Reaktion auf IT-Sicherheitsvorfälle bereit.

Was im Plan stehen muss:

- Geschäftskritische Prozesse benennen und Wiederherstellungszeiten (RTO) sowie maximalen Datenverlust (RPO) je System festlegen.

- Zuständigkeiten definieren: Wer entscheidet? Wer kommuniziert intern und extern? Wer ruft den IT-Dienstleister an?

- Kontaktliste aktuell halten: IT-Dienstleister, BSI-Notfallteam (CERT), Cyber-Versicherung, Datenschutzbehörde (bei Datenleck gilt 72-Stunden-Meldefrist nach DSGVO).

- Wiederanlaufplan je System dokumentieren: Reihenfolge, Zugangsdaten (verschlüsselt hinterlegt), Backup-Standorte.

- Jährliche Übung durchführen: Plan testen, Schwachstellen finden, bevor der Ernstfall es tut.

Wichtig: Der Plan muss offline vorliegen - ausgedruckt im Tresor, nicht nur auf dem Server der gerade verschlüsselt wurde.

Mitarbeiterschulungen: der Mensch als Risikofaktor

39 Prozent der IT-Entscheider in kleinen Unternehmen sehen unzureichend informierte Mitarbeiter als zweitgrößten Risikofaktor - noch vor gezielten Angriffen oder fehlenden Schutzmaßnahmen. Das ist das Ergebnis der Sharp-Studie zu IT-Sicherheitsschulungen in KMU. Gleichzeitig behandeln viele Trainings zentrale Themen wie Phishing, Passwörter und Malware-Erkennung nur unzureichend.

75 Prozent der KMU sehen neue Mitarbeiterschulungen als wichtigste Maßnahme in der Cybersicherheit - noch vor neuem Personal oder neuer Software. Schulungen müssen aber mehr sein als einmalige E-Learning-Module: Regelmäßige, praxisnahe Formate wie simulierte Phishing-Mails oder kurze Team-Briefings zu aktuellen Bedrohungen zeigen deutlich mehr Wirkung.

Mindestinhalte für jede KMU-Schulung: Phishing-Erkennung und Meldewege, sicherer Umgang mit Passwörtern und MFA, Verhalten bei verdächtigen Anhängen und Links, Umgang mit unbekannten USB-Sticks und mobilen Geräten sowie klare Regeln für private Nutzung von Firmengeräten.

Mindestmaßnahmen für jedes KMU

Auf Basis des BSI-Leitfadens zur Basis-Absicherung und aktueller KMU-Ratgeber lassen sich fünf Bereiche benennen, die jedes kleine Unternehmen abgedeckt haben muss:

| Bereich | Mindestmaßnahme | Aufwand |

|---|---|---|

| Organisation | Verantwortliche Person benennen, IT-Sicherheitsrichtlinie dokumentieren | Gering |

| Backup | 3-2-1-Regel automatisiert umgesetzt, monatlicher Wiederherstellungstest | Mittel |

| Zugänge | MFA für alle kritischen Dienste (E-Mail, VPN, Cloud), kein geteiltes Admin-Passwort | Gering |

| Updates | Zentrales Patch-Management, Betriebssystem und Anwendungen aktuell halten | Gering - Mittel |

| Notfallplan | Schriftlicher Plan, offline verfügbar, jährlich getestet | Mittel |

| Schulungen | Jährliche Pflichtschulung + regelmäßige Kurzinfos zu aktuellen Bedrohungen | Gering |

Quelle: BSI Leitfaden Basis-Absicherung nach IT-Grundschutz, Tipshield WiBA-Ratgeber.

Das BSI bietet mit dem Weg in die Basis-Absicherung (WiBA) ein konkretes Instrument für KMU ohne tiefgehende IT-Kenntnisse. Der Leitfaden führt schrittweise durch die notwendigen Maßnahmen ohne vorherige IT-Grundschutz-Erfahrung vorauszusetzen.

Häufige Fragen zur IT-Sicherheit für KMU

Sind kleine Unternehmen wirklich ein Angriffsziel?

Ja. 80 % aller gemeldeten IT-Vorfälle betreffen KMU. Automatisierte Angriffe skalieren unabhängig von der Unternehmensgröße. Ein schlecht gesicherter Server ist ein attraktives Ziel, egal wie klein das Unternehmen ist.

Was ist die 3-2-1-Backup-Regel?

3 Kopien der Daten, auf 2 verschiedenen Medientypen, davon 1 Kopie außerhalb des Unternehmens. Bei erhöhtem Ransomware-Risiko: 3-2-1-1 mit einer zusätzlichen unveränderlichen Offline-Kopie. Entscheidend ist der regelmäßige Wiederherstellungstest.

Was gehört in einen IT-Notfallplan?

Klare Zuständigkeiten, aktuelle Kontaktliste, Wiederanlaufprioritäten je System, Backup-Standorte und Zugangsdaten. Offline verfügbar, ausgedruckt im Tresor. Jährlich testen - nicht erst wenn es brennt.

Wie oft müssen Mitarbeiter geschult werden?

Einmalige Schulungen verpuffen. Wirksam sind jährliche Pflichtschulungen kombiniert mit regelmäßigen kurzen Briefings zu aktuellen Bedrohungen und simulierten Phishing-Tests die zeigen wer noch nachschult.

Wo fange ich an wenn ich bisher nichts gemacht habe?

Mit dem BSI-Leitfaden Basis-Absicherung und dem WiBA-Ratgeber. Beide sind kostenlos, auf KMU ausgelegt und erfordern keine IT-Grundschutz-Vorkenntnisse. Priorität 1: Backup einrichten. Priorität 2: MFA für alle kritischen Zugänge.

Fazit

IT-Sicherheit für kleine Unternehmen ist kein Luxus und kein Thema nur für große Konzerne. 80 Prozent aller Vorfälle treffen KMU - weil dort die Schwachstellen leichter zu finden sind.

Backup nach 3-2-1-Regel, schriftlicher Notfallplan der offline liegt, MFA für alle kritischen Zugänge und regelmäßige Mitarbeiterschulungen: Das sind keine übertriebenen Anforderungen. Das ist der Mindeststandard, den das BSI für jeden ausdrücklich empfiehlt.