E-Mail-Verschlüsselung 2026: TLS, S/MIME, PGP - was wirklich schützt

Das HTTPS-Schloss beim Webmail bedeutet nicht, dass Ihre E-Mails sicher sind. Es schützt nur den Weg zwischen Ihrem Browser und dem Mail-Server - auf dem Server selbst liegen Ihre Nachrichten ohne Ende-zu-Ende-Verschlüsselung im Klartext. Was die verschiedenen Verschlüsselungsverfahren wirklich leisten, warum so wenige sie nutzen und wann ein Messenger die bessere Wahl ist.

TLS, S/MIME und PGP: der Unterschied

Hinter "E-Mail-Verschlüsselung" stecken drei grundlegend verschiedene Konzepte, die oft verwechselt werden.

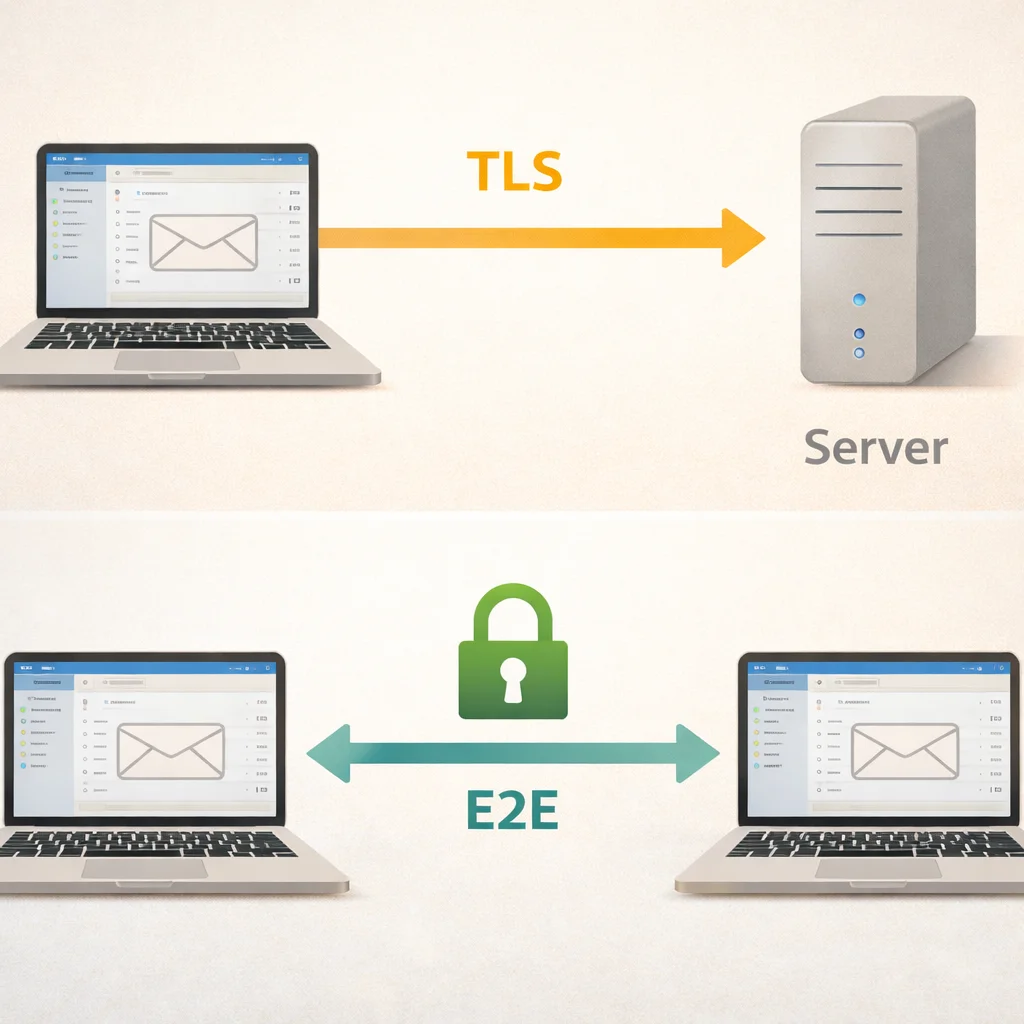

TLS (Transport Layer Security) verschlüsselt den Transportweg - also die Verbindung zwischen Ihrem Gerät und dem Mail-Server, und zwischen Mail-Servern untereinander. Das ist der Standard, den heute fast alle großen Anbieter nutzen. Das Problem: Auf dem Server selbst liegt die E-Mail im Klartext vor. Wer Zugriff auf den Server hat - Administratoren, Behörden auf richterliche Anordnung, Angreifer nach einem Einbruch - kann mitlesen.

S/MIME verschlüsselt die Nachricht selbst. Die E-Mail wird mit dem öffentlichen Schlüssel des Empfängers verschlüsselt und kann nur mit dessen privatem Schlüssel gelesen werden - weder der Mail-Server noch ein Administrator kann den Inhalt entschlüsseln. S/MIME basiert auf Zertifikaten einer Zertifizierungsstelle (PKI) und ist vor allem im Unternehmensumfeld verbreitet, weil es sich gut in Outlook und andere Business-Clients integriert.

PGP/GPG (OpenPGP) funktioniert technisch ähnlich wie S/MIME, nutzt aber ein anderes Vertrauensmodell: statt zentraler Zertifizierungsstellen ein "Web of Trust", bei dem Nutzer gegenseitig ihre Schlüssel bestätigen. S/MIME und PGP sind technisch inkompatibel - beide Parteien müssen dasselbe Verfahren nutzen.

| Verfahren | Was wird geschützt? | Wo liegt die E-Mail lesbar vor? | Typischer Einsatz |

|---|---|---|---|

| TLS | Transportweg | Auf dem Server im Klartext | Standard bei allen Anbietern |

| S/MIME | Nachrichteninhalt (E2E) | Nur beim Empfänger entschlüsselbar | Unternehmen, Behörden, Outlook |

| PGP/GPG | Nachrichteninhalt (E2E) | Nur beim Empfänger entschlüsselbar | Technisch versierte Privatnutzer |

| ProtonMail | Nachrichteninhalt (Zero-Access) | Serverseitig verschlüsselt, nicht lesbar | Datenschutzorientierte Nutzer |

Quellen: LuxSci: E-Mail-Verschlüsselung im Vergleich, Pointsharp: S/MIME vs. PGP.

Drei verbreitete Irrtümer

"Das HTTPS-Schloss beim Webmail schützt meine E-Mails." HTTPS schützt die Verbindung zwischen Ihrem Browser und dem Webmail-Server - also die letzte Meile. Auf dem Server liegen Ihre Nachrichten ohne Ende-zu-Ende-Verschlüsselung trotzdem im Klartext. Wer HTTPS mit E-Mail-Verschlüsselung gleichsetzt, irrt sich grundlegend.

"TLS reicht immer aus." Das OLG Schleswig hat entschieden, dass TLS-Transportverschlüsselung bei besonders schutzbedürftigen Dokumenten nicht ausreicht. Datenschutzbehörden fordern bei sensiblen personenbezogenen Daten - besonders Gesundheitsdaten nach Art. 9 DSGVO - Ende-zu-Ende-Verschlüsselung. Wer eine Arztpraxis betreibt oder Steuerberater ist und Patientendaten oder Steuerdaten per E-Mail versendet, kommt an S/MIME oder einer Portalversand-Lösung nicht vorbei.

"Meine E-Mails liest sowieso keiner." Ohne Ende-zu-Ende-Verschlüsselung sind Mail-Inhalte auf den Servern für Administratoren lesbar, für Behörden auf richterliche Anordnung zugänglich und im Fall eines Server-Einbruchs im Klartext abgreifbar. Ob das für Ihre persönliche Kommunikation relevant ist, müssen Sie selbst einschätzen - ignorieren sollten Sie es nicht.

Wie viele E-Mails sind verschlüsselt?

Beim Transportschutz hat sich viel verbessert. Große Anbieter wie Google übertragen laut eigenen Statistiken inzwischen den überwiegenden Teil der ein- und ausgehenden E-Mails per TLS. Standards wie MTA-STS und DANE sollen Klartext-Verbindungen zwischen Mail-Servern weiter verdrängen - das BSI empfiehlt deren Einsatz in seiner 2025 veröffentlichten Cyber-Sicherheitsempfehlung "Upgrade für die E-Mail-Sicherheit" ausdrücklich.

Bei der Ende-zu-Ende-Verschlüsselung sieht das anders aus. Verlässliche globale Zahlen sind schwer zu finden, weil die meisten Anbieter keine Statistiken dazu veröffentlichen. Die Einschätzung von Sicherheitsforschern ist eindeutig: Ende-zu-Ende-Verschlüsselung per S/MIME oder PGP ist im privaten Bereich eine Randerscheinung. Die Hürden sind zu hoch, die Verbreitung zu gering.

Warum nutzt es kaum jemand?

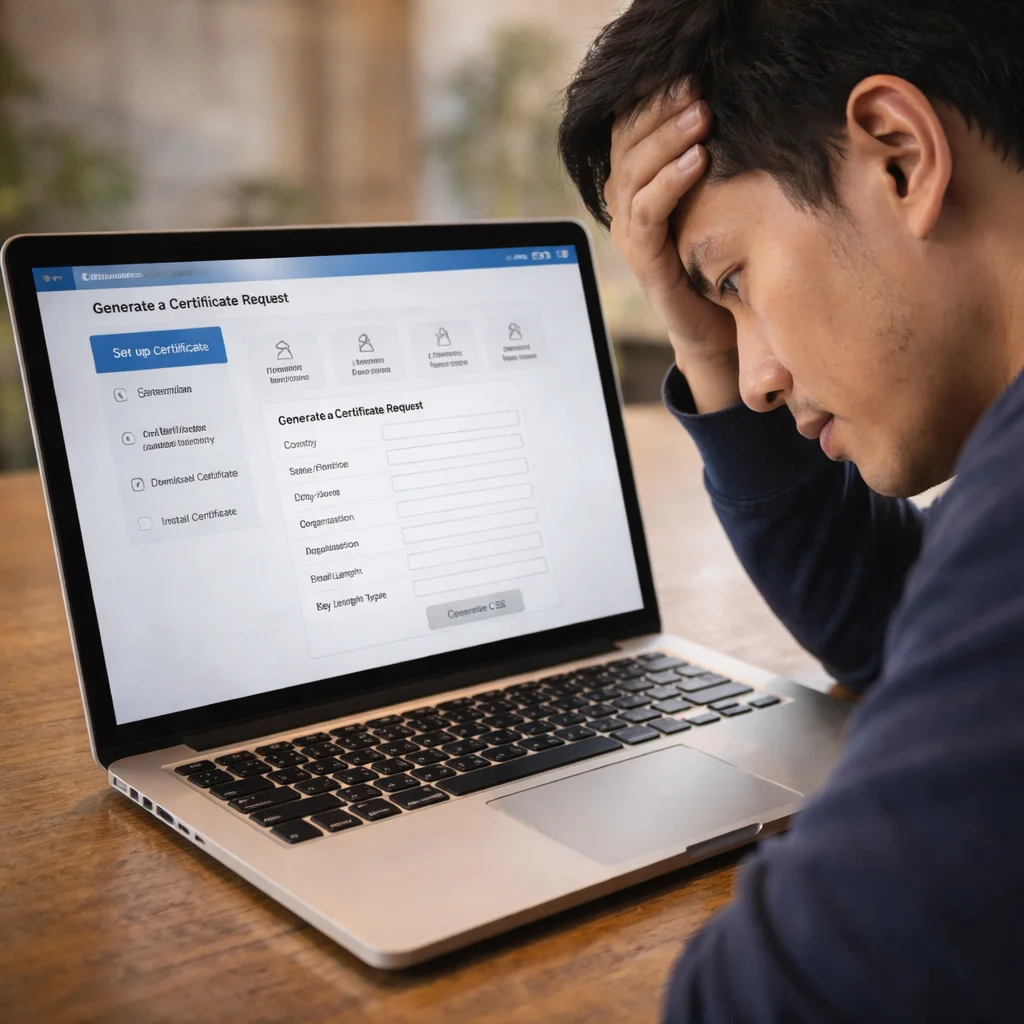

Die Antwort ist kurz: weil es für normale Nutzer zu aufwändig ist. Pointsharp fasst das treffend zusammen: S/MIME und PGP sind für Privatnutzer zu technisch, die Einrichtung zu komplex und die Schlüssel- und Zertifikatsverwaltung zu fehleranfällig. Wer sich irrt, sendet Nachrichten im Klartext - ohne es zu merken.

Das zweite Problem ist die Interoperabilität. Selbst wenn Sie S/MIME einrichten, muss Ihr Gesprächspartner dasselbe tun. Und S/MIME und PGP sind miteinander inkompatibel. In der Praxis bedeutet das: Ende-zu-Ende-Verschlüsselung per E-Mail funktioniert nur, wenn beide Seiten das gleiche System nutzen - ein Henne-Ei-Problem, das die Verbreitung seit Jahrzehnten bremst.

Alltagstaugliche Alternativen für Nutzer die keine technische Einrichtung wollen: ProtonMail verschlüsselt Nachrichten zwischen ProtonMail-Nutzern automatisch Ende-zu-Ende und bietet Zero-Access-Verschlüsselung auf dem Server. Mailvelope ist eine Browser-Erweiterung, die PGP in normale Webmail-Oberflächen integriert und dabei das Schlüsselhandling vereinfacht.

Wann Messenger sinnvoller sind

Für viele Kommunikationssituationen ist ein sicherer Messenger die bessere Wahl als verschlüsselte E-Mail. Signal gilt in der Fachcommunity als Goldstandard: Ende-zu-Ende-Verschlüsselung per Standard, Open Source, mehrfach auditiert. Threema benötigt keine Telefonnummer, unterliegt Schweizer Recht und erhebt minimale Metadaten.

Messenger sind sinnvoller wenn: die Kommunikation chat-artig und schnell ist, alle Beteiligten dieselbe App nutzen können und E2E ohne manuelle Einrichtung aktiv sein soll. Bei besonders sensiblen Inhalten bei denen klassische E-Mail-Metadaten - Absender, Empfänger, Betreff, Zeitstempel - selbst problematisch sind, bieten Messenger deutlich besseren Schutz.

Ein wichtiger Hinweis zu ProtonMail: Der Anbieter verschlüsselt Inhalte serverseitig und hat keinen Zugriff darauf. Bei Gerichtsbeschlüssen können aber Metadaten wie IP-Logs und Wiederherstellungsadressen herausgegeben werden. Absolute Anonymität bietet auch ProtonMail nicht.

E-Mail bleibt aber für formelle und dokumentenpflichtige Kommunikation unverzichtbar: Verträge, Rechnungen, rechtlich relevante Schriftwechsel und die Kommunikation mit Behörden laufen nach wie vor per E-Mail. Hier sind S/MIME oder sichere Portallösungen die richtige Antwort, kein Messenger.

DSGVO: Was Unternehmen beachten müssen

Die DSGVO verlangt "geeignete technische und organisatorische Maßnahmen" zum Schutz personenbezogener Daten. Was das konkret für E-Mails bedeutet, hängt vom Schutzbedarf der Daten ab.

Für normale Korrespondenz mit personenbezogenen Daten normaler Sensitivität gilt TLS-Transportverschlüsselung als ausreichend - vorausgesetzt, sie ist korrekt konfiguriert. Das BSI empfiehlt dazu SPF, DKIM und DMARC zur Absenderauthentifizierung sowie DANE/DNSSEC und MTA-STS für verpflichtende Transportverschlüsselung zwischen Servern.

Für besonders sensible Daten - Gesundheitsdaten nach Art. 9 DSGVO, Bankdaten, Sozialleistungsdaten - fordern Datenschutzbehörden und Gerichte Ende-zu-Ende-Verschlüsselung. Das OLG Schleswig hat TLS allein in solchen Fällen als nicht ausreichend bewertet. Arztpraxen, Steuerberater, Anwaltskanzleien und andere berufsgeheimnispflichtige Berufsgruppen kommen an S/MIME oder einer zertifizierten Portallösung nicht vorbei.

Noch ein oft übersehener Punkt: Betreffzeilen sind in keinem der gängigen Verschlüsselungsverfahren geschützt - auch nicht bei S/MIME oder PGP. Wer "Diagnose: Krebserkrankung" in den Betreff schreibt und die E-Mail per S/MIME verschlüsselt, schützt den Inhalt, aber nicht den Betreff. Das BSI empfiehlt deshalb neutrale Betreffzeilen bei sensiblen Inhalten.

Häufige Fragen zur E-Mail-Verschlüsselung

Sind meine E-Mails bei Gmail oder GMX verschlüsselt?

Der Transport ist in der Regel per TLS verschlüsselt. Auf den Servern liegen Ihre Nachrichten aber im Klartext vor - für Administratoren und Behörden auf richterliche Anordnung lesbar. Echten Schutz bietet nur Ende-zu-Ende-Verschlüsselung oder ein Anbieter mit Zero-Access-Verschlüsselung wie ProtonMail.

Was ist der Unterschied zwischen TLS und Ende-zu-Ende-Verschlüsselung?

TLS verschlüsselt den Transportweg zwischen Gerät und Server. Ende-zu-Ende- Verschlüsselung (S/MIME oder PGP) verschlüsselt die Nachricht selbst - sie bleibt auch auf den Servern verschlüsselt und kann nur vom Empfänger mit seinem privaten Schlüssel gelesen werden.

Muss ich E-Mails nach DSGVO verschlüsseln?

Das hängt vom Schutzbedarf der Daten ab. Für normale Korrespondenz reicht TLS. Bei sensiblen personenbezogenen Daten - besonders Gesundheitsdaten nach Art. 9 DSGVO - fordern Datenschutzbehörden und Gerichte Ende-zu-Ende-Verschlüsselung.

Ist ProtonMail wirklich sicher?

ProtonMail verschlüsselt Inhalte serverseitig und hat keinen Zugriff darauf. Bei Gerichtsbeschlüssen können aber Metadaten wie IP-Adressen und Wiederherstellungsadressen herausgegeben werden - wie ein Schweizer Gericht 2021 bestätigt hat. Für die meisten Anwendungsfälle bietet ProtonMail guten Schutz. Absolute Anonymität ist es nicht.

Warum nutzen so wenige Menschen E-Mail-Verschlüsselung?

S/MIME und PGP sind für Privatnutzer zu komplex einzurichten. Selbst wenn eine Seite es einrichtet, muss die Gegenstelle mitmachen - und S/MIME und PGP sind miteinander inkompatibel. Das Henne-Ei-Problem hemmt die Verbreitung seit Jahrzehnten. Alltagstaugliche Alternativen wie ProtonMail oder Signal lösen das Problem anders: E2E per Default, ohne manuelle Einrichtung.

Fazit

E-Mail ist strukturell unsicher - das Protokoll wurde nicht für Verschlüsselung entworfen. TLS hat den Transportweg deutlich verbessert, schützt aber nicht die Nachricht selbst. Ende-zu-Ende-Verschlüsselung mit S/MIME oder PGP ist technisch überzeugend, in der Praxis aber zu komplex für die meisten Nutzer.

Wer vertraulich kommunizieren möchte, kommt mit Signal oder Threema im Alltag weiter als mit PGP. Wer beruflich sensible Daten per E-Mail versenden muss, braucht S/MIME oder eine zertifizierte Portallösung - und sollte Betreffzeilen neutral halten.