Firewall & Netzwerk 2026: Was eine Firewall schützt - und was nicht

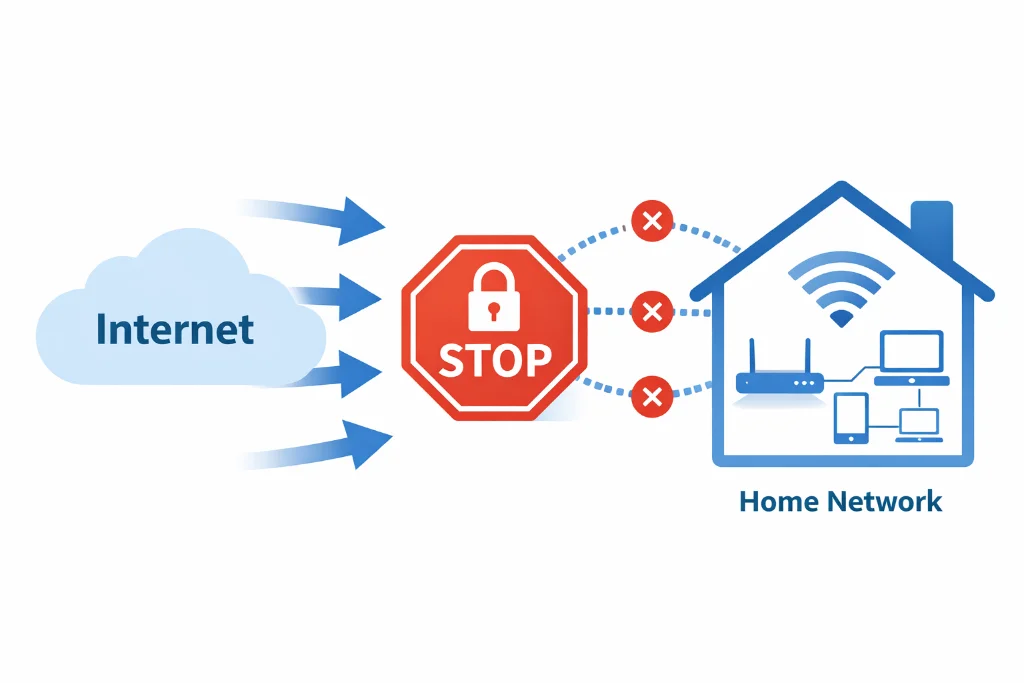

Eine Firewall ist kein Schutzschild gegen alles - sie filtert Netzwerkverbindungen nach Regeln. Was das konkret bedeutet, wo die Grenzen liegen und welche Ports Sie unbedingt absichern sollten: Das sind die wichtigsten Fakten zur Firewall- und Netzwerksicherheit.

Was macht eine Firewall genau?

Eine Firewall überwacht Netzwerkverkehr und entscheidet anhand von Regeln, welche Verbindungen erlaubt oder blockiert werden. Klassische Firewalls arbeiten auf Ebene von Quell- und Ziel-IP-Adressen, Ports und Protokollen - das entspricht den Schichten 3 und 4 des OSI-Modells.

Was eine Firewall nicht sieht: den Inhalt erlaubter Verbindungen. Wenn Sie eine E-Mail mit einem infizierten Anhang herunterladen, geschieht das über Port 443 (HTTPS) - eine Verbindung die jede Firewall standardmäßig erlaubt. Die Malware im Anhang ist für die Firewall unsichtbar. Das ist der entscheidende Unterschied zu einem Virenschutzprogramm.

Der BSI-Lagebericht 2024 weist auf ein bemerkenswertes Paradox hin: Firewalls und VPN-Systeme selbst gehören zu den am häufigsten ausgenutzten Einfallstoren - wegen Fehlkonfigurationen und ungepatchter Schwachstellen. Der Schutzwall wird zur Schwachstelle, wenn er nicht gewartet wird.

Hardware, Software, Next-Gen: der Unterschied

Drei grundlegende Typen mit unterschiedlichen Aufgaben:

| Typ | Wo | Was sie filtert | Typischer Einsatz |

|---|---|---|---|

| Hardware-Firewall | Im Router, am Netzwerkrand | Eingehenden Internetverkehr für alle Geräte im Netz | Heimnetz, Unternehmen |

| Software-Firewall | Auf dem einzelnen Gerät | Ein- und ausgehenden Verkehr pro Anwendung | Windows Defender Firewall, macOS-Firewall |

| Next-Gen-Firewall (NGFW) | Am Netzwerkrand, Cloud | Layer 7: Apps, Nutzer, Inhalte, Signaturen, SSL | Unternehmen, Behörden, Cloud |

Next-Generation-Firewalls kombinieren klassische Paketfilterung mit Deep Packet Inspection, Anwendungserkennung, Intrusion Prevention, URL-Filterung und SSL-Inspection. Sie sehen also nicht nur welcher Port genutzt wird, sondern auch welche Anwendung und welche Inhalte übertragen werden. Für Heimanwender sind NGFWs überdimensioniert und unnötig.

Drei gefährliche Irrtümer

"Die Windows-Firewall reicht nicht aus." Das stimmt so nicht. Die Windows Defender Firewall ist kein schwaches Produkt - sie blockiert standardmäßig alle eingehenden Verbindungen außer explizit erlaubten. In Kombination mit der Router-Firewall ist das für Heimanwender solider Schutz. Fachleute empfehlen Defense-in-Depth: Router-Firewall plus Host-Firewall plus Endpoint-Schutz - als Schichten, nicht als Ersatz füreinander.

"Eine Firewall schützt vor Viren." Nein. Eine klassische Firewall filtert Verbindungen - sie erkennt keine Malware in Dateien, E-Mail-Anhängen oder manipulierten Webseiten. NGFWs haben zusätzliche Signaturen und URL-Filter, ersetzen aber keinen Endpoint-Schutz auf dem Gerät. Wer glaubt eine Firewall zu haben und deshalb keinen Virenschutz zu brauchen, liegt falsch.

"Eine Firewall macht das Netzwerk unangreifbar." Laut Mandiant-Analyse gehörten 2024 gerade Edge-Security-Geräte wie Firewalls und VPN-Gateways zu den am häufigsten ausgenutzten Komponenten. Schwachstellen in Palo Alto, Ivanti und Fortinet wurden aktiv ausgenutzt. Eine ungepatchte oder falsch konfigurierte Firewall ist keine Schutzmaßnahme - sie ist ein Einfallstor.

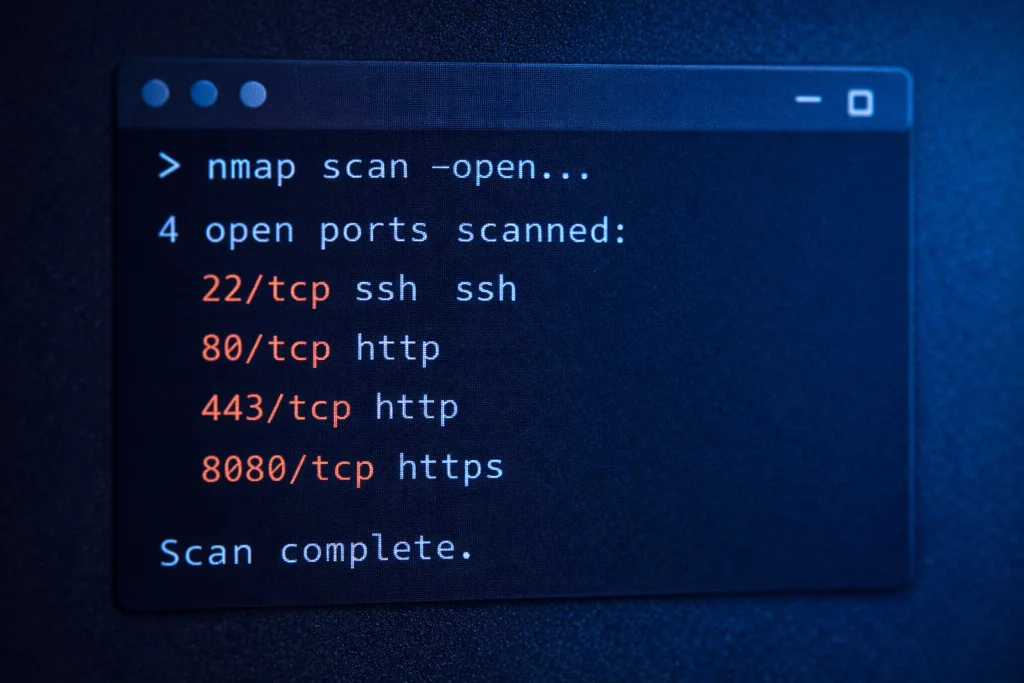

Welche Ports sind gefährlich?

Ports sind numerische Adressen für Netzwerkdienste. Port 443 ist HTTPS, Port 25 ist E-Mail, Port 3389 ist Remote Desktop. Wer einen Port offen ins Internet exponiert, macht den dahinterliegenden Dienst für jeden erreichbar - und damit für Angreifer.

Laut Mandiant-Analyse 2024 waren Brute-Force-Angriffe auf exponierte Dienste mit 26 Prozent der häufigste Einstiegsweg bei Ransomware-Angriffen. RDP auf Port 3389 steht dabei ganz oben auf der Angriffsliste.

| Port | Dienst | Risiko | Empfehlung |

|---|---|---|---|

| 3389/TCP | RDP (Remote Desktop) | Sehr hoch - häufigstes Ransomware-Einfallstor | Nur über VPN erreichbar, nie offen ins Internet |

| 22/TCP | SSH | Hoch bei schwachen Passwörtern | Nur mit SSH-Schlüsseln, Port ändern, fail2ban |

| 445/TCP | SMB (Windows-Dateifreigaben) | Sehr hoch - WannaCry, NotPetya nutzten diesen Port | Niemals offen ins Internet, intern segmentieren |

| 23/TCP | Telnet | Sehr hoch - unverschlüsselt, veraltet | Komplett deaktivieren, durch SSH ersetzen |

| 80/443/TCP | HTTP/HTTPS (Web) | Mittel - nur bei ungepatchten Web-Diensten | Regelmäßig patchen, WAF bei öffentlichen Diensten |

Quellen: Mandiant: Cyber Attack Trends 2024, Fachinformatiker.de: Firewall und Ports.

Netzwerksegmentierung: wann sinnvoll?

Netzwerksegmentierung bedeutet: verschiedene Gerätegruppen in separate Netzwerkbereiche aufteilen, die nicht direkt miteinander kommunizieren können. Ziel ist die Schadensbegrenzung - wenn ein Gerät kompromittiert wird, bleibt der Schaden auf dieses Segment begrenzt.

ENISA und IKARUS empfehlen Segmentierung als zentrale Maßnahme gegen laterale Bewegungen im Netzwerk - wenn ein Angreifer einen Computer kompromittiert hat und versucht von dort andere Geräte zu erreichen.

Drei Umsetzungsstufen von einfach bis komplex:

- Gäste-WLAN mit Client-Isolation: Der pragmatische Einstieg. IoT-Geräte, Gäste und Smart-Home-Technik ins Gäste-WLAN - getrennt vom Hauptnetz mit PCs, NAS und Smartphones. Fast jeder moderne Router bietet das.

- VLAN-Segmentierung: Logische Netztrennung auf Layer 2. Mehrere virtuelle Netzwerke auf derselben Hardware, mit Firewall-Regeln zwischen den Segmenten. Erfordert einen managed Switch und einen Router der VLANs unterstützt (z.B. FRITZ!Box mit VLAN, pfSense, OPNsense).

- Physische Trennung: Separate Router und Switches für verschiedene Zonen. Maximale Sicherheit, aber hoher Aufwand und Kosten. Sinnvoll bei hohem Schutzbedarf oder Compliance-Anforderungen.

Für IoT-Geräte empfehlen Sicherheitsleitfäden grundsätzlich ein eigenes VLAN oder Gäste-Netz mit restriktiven Regeln - so können Kameras, Mähroboter oder smarte Steckdosen keine Verbindungen zu kritischen Systemen im Hauptnetz aufbauen.

Windows-Firewall richtig konfigurieren

Die Windows Defender Firewall ist standardmäßig aktiv und gut konfiguriert - für die meisten Heimanwender muss nichts geändert werden. Das Wichtigste: sicherstellen dass sie aktiv ist und nicht durch eine Software deaktiviert wurde.

Prüfen über: Systemsteuerung → Windows Defender Firewall → Firewallstatus

oder einfach wf.msc in die Suche eingeben.

Die Grundregel der Windows-Firewall: eingehende Verbindungen blockieren, ausgehende erlauben. In den erweiterten Einstellungen können bei Bedarf feinere Regeln gesetzt werden:

- Eingehende Regeln für Remote Desktop nur aus vertrauenswürdigen IP-Adressen erlauben

- Ausgehende Regeln für Programme die keinen Internetzugang brauchen blockieren

- Profile beachten: Domäne, Privat, Öffentlich - im öffentlichen WLAN wird automatisch das restriktivere Profil aktiv

Was keinesfalls getan werden sollte: die Windows-Firewall komplett deaktivieren weil ein Programm nicht funktioniert. Besser: gezielt eine Ausnahmeregel für das betreffende Programm anlegen.

Wann reicht die eingebaute Firewall nicht?

Für typische Heimanwender reicht die Kombination aus Router-Firewall plus Windows Defender Firewall. Eine zusätzliche Firewall-Appliance bringt hier kaum Mehrwert und deutlich mehr Komplexität.

Mehr als die eingebaute Firewall wird sinnvoll wenn:

- Komplexe Netzwerkstruktur: Mehrere VLANs mit fein abgestuften Regeln, Site-to-Site-VPN zu anderen Standorten, zentrale Verwaltung vieler Geräte.

- Erweiterte Sicherheitsanforderungen: Detailliertes Logging aller Verbindungen, Intrusion Detection, SSL-Inspection, Applikationsfilterung.

- Compliance-Vorgaben: NIS2, KRITIS, ISO 27001 und ähnliche Regularien fordern oft spezifische Firewall-Funktionen und Audit-Trails die eine Standard-Firewall nicht bieten kann.

In solchen Fällen kommen Lösungen wie Next-Generation-Firewalls oder Open-Source-Alternativen wie OPNsense und pfSense in Frage. Für kleine Unternehmen ohne eigene IT-Abteilung sind Managed-Firewall-Dienste oft die praktischere Lösung.

Häufige Fragen zur Firewall

Reicht die Windows-Firewall aus?

Für Heimanwender ja - in Kombination mit der Router-Firewall. Die Windows Defender Firewall blockiert eingehende Verbindungen standardmäßig vollständig. Wichtig: Sie muss aktiv sein und darf nicht durch Software deaktiviert worden sein.

Schützt eine Firewall vor Viren?

Nein. Eine Firewall filtert Netzwerkverbindungen - sie sieht nicht den Inhalt. Malware die über erlaubte Verbindungen (HTTPS, E-Mail) kommt, wird von einer klassischen Firewall nicht erkannt. Dafür braucht es Virenschutz auf dem Gerät.

Welche Ports sind besonders gefährlich?

RDP (3389) ist das häufigste Ransomware-Einfallstor und sollte niemals offen ins Internet exponiert sein. SMB (445) wurde von WannaCry und NotPetya ausgenutzt. SSH (22) ist sicher wenn mit Schlüsseln statt Passwörtern betrieben. Alle drei gehören hinter VPN.

Was ist Netzwerksegmentierung und brauche ich das?

Segmentierung teilt das Heimnetz in Bereiche auf - z.B. Hauptnetz für PCs und ein Gäste-WLAN für IoT-Geräte. Wird ein Smart-Home-Gerät kompromittiert, kommt der Angreifer nicht ans Hauptnetz. Für Heimanwender reicht ein Gäste-WLAN im Router - das ist in fünf Minuten eingerichtet.

Ist eine zusätzliche Firewall-Software sinnvoll?

Für Heimanwender selten. Windows Defender Firewall plus Router-Firewall ist solider Schutz. Eine zusätzliche Software-Firewall bringt meist mehr Komplexität als Sicherheit. Sinnvoll wird es im Unternehmensumfeld mit Compliance-Anforderungen oder komplexen Netzwerkstrukturen.

Fazit

Eine Firewall ist ein wichtiger Baustein der Netzwerksicherheit - aber kein Allheilmittel. Sie filtert Verbindungen, sieht aber nicht den Inhalt. Sie schützt vor unerwünschten eingehenden Verbindungen, aber nicht vor Malware die über erlaubte Kanäle kommt.

Für Heimanwender reicht Router-Firewall plus Windows Defender Firewall. Die wichtigsten Einzelmaßnahmen: RDP (3389) und SMB (445) niemals offen ins Internet, IoT-Geräte ins Gäste-WLAN, Firewall aktiv lassen und Router-Firmware regelmäßig aktualisieren.