WordPress Sicherheit 2026: Was wirklich schützt

Im ersten Halbjahr 2025 meldete Patchstack 6.700 neue Schwachstellen im WordPress-Ökosystem - fast alle in Plugins und Themes. Angreifer scannen automatisiert Millionen von Installationen und suchen keine prominenten Ziele, sondern ungepatchte Lücken. Wer WordPress betreibt, muss das verstehen um wirksame Maßnahmen zu treffen.

Die häufigsten Angriffsvektoren

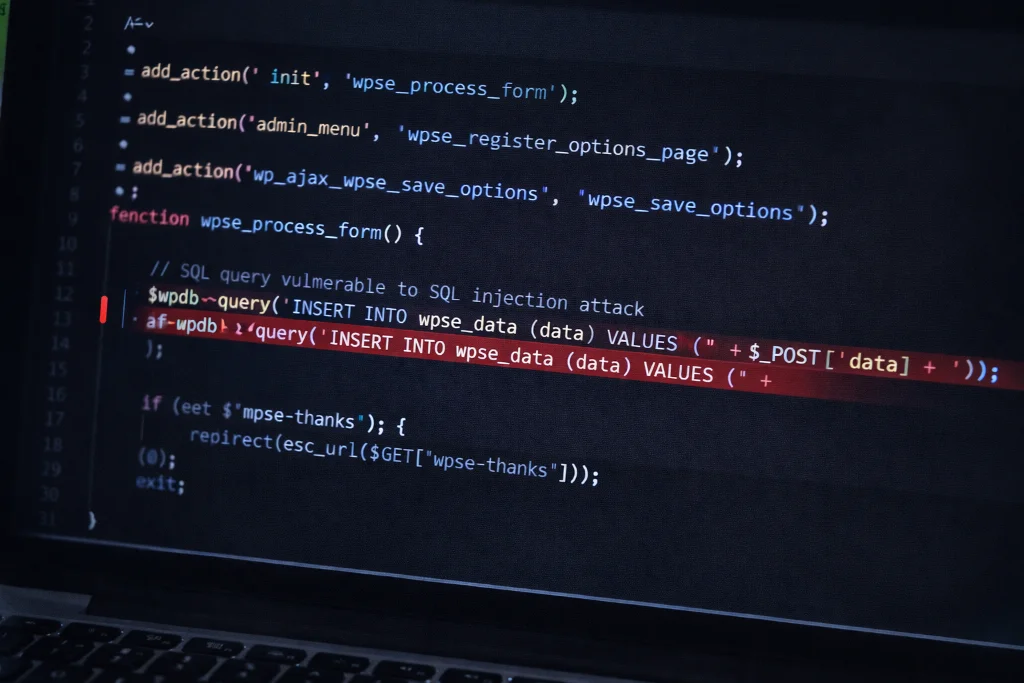

Plugins sind das größte Einfallstor. Veraltete oder schlecht gewartete Erweiterungen verursachen die Mehrheit aller WordPress-Schwachstellen - SQL-Injection, Cross-Site-Scripting, Authentication-Bypass und File-Upload-Lücken. Themes kommen als zweiter großer Block dazu.

Besonders problematisch sind sogenannte Zombie-Plugins: Erweiterungen die im offiziellen WordPress-Repository als aufgegeben markiert wurden, aber noch auf Millionen Websites installiert sind. Patchstack meldete allein 827 potenziell verlassene Plugins an das WordPress-Plugin-Team - Tendenz stark steigend. Diese Plugins bekommen keine Sicherheitsupdates mehr, bleiben aber aktiv angreifbar.

Brute-Force-Angriffe auf /wp-login.php und xmlrpc.php

sind ein weiterer Dauerbrenner. Wordfence blockiert nach eigenen Angaben

täglich Millionen von Login-Versuchen und Exploit-Probes über sein

Firewall-Netzwerk.

Zahlen: wie gefährdet ist WordPress wirklich?

Der Patchstack Mid-Year-Report 2025 meldet 6.700 neue Schwachstellen im WordPress-Ökosystem allein im ersten Halbjahr - überwiegend in Plugins, mit XSS und Broken Access Control an der Spitze. Das sind etwa 37 neue Lücken pro Tag.

Für 2023 dokumentiert der State of WordPress Security Report bereits 5.948 neue Schwachstellen - ein Plus von 24 Prozent gegenüber 2022. Fast 59 Prozent davon waren ohne Authentifizierung ausnutzbar, 42,9 Prozent hatten hohe oder kritische Schwere. SolidWP meldet regelmäßig über 100 neue Plugin- und Theme-Lücken pro Woche, im August 2025 waren davon 35 in einer einzelnen Woche noch ungepacht.

Schwachstellen werden dabei heute teils innerhalb von Stunden nach Veröffentlichung ausgenutzt. Zwischen der Meldung einer Lücke und dem ersten Angriff liegt laut Patchstack oft weniger Zeit als eine normale Update-Routine benötigt.

| Kennzahl | Wert | Quelle |

|---|---|---|

| Neue Schwachstellen H1 2025 | 6.700 (ca. 37/Tag) | Patchstack Mid-Year-Report 2025 |

| Neue Schwachstellen 2023 | 5.948 (+24 % ggü. 2022) | State of WP Security Report |

| Ohne Authentifizierung ausnutzbar | 58,86 % | Patchstack/State-of-WP-Security |

| Hohe/kritische Schwere | 42,9 % | Patchstack/State-of-WP-Security |

| Zombie-Plugins gemeldet | 827 (betraf 1,6 Mio. Websites) | Patchstack an WP-Plugin-Team |

Drei gefährliche Irrtümer

"Mein Blog ist zu klein zum Hacken."

Angreifer suchen keine lohnenden Marken - sie scannen automatisiert

Millionen von IP-Adressen und testen bekannte WordPress-Pfade wie

/wp-login.php oder Plugin-Verzeichnisse auf bekannte Lücken.

Eine frisch installierte WordPress-Seite wird innerhalb von Minuten das

erste Mal angescannt. Größe spielt keine Rolle.

"Ein Sicherheits-Plugin reicht als Schutz." Sicherheits-Plugins sind eine sinnvolle Ergänzung, kein Ersatz. Viele erfolgreiche Angriffe treffen Seiten die Wordfence oder ein ähnliches Plugin installiert haben - aber veraltete Plugins dulden oder schwache Admin-Passwörter verwenden. Ohne sauberes Update-Management, Backup-Strategie und gehärtetes Hosting bleibt der Schutz lückenhaft.

"Nur exotische Bugs sind wirklich gefährlich." WPScan-Auswertungen zeigen, dass die Rekordzahlen an Schwachstellen 2025 überwiegend klassische Muster sind: SQL-Injection, XSS, File-Upload, Auth-Bypass. Alles bekannte Angriffsmuster, die seit Jahren existieren und gegen die es klare Gegenmaßnahmen gibt.

Sicheres Hosting als Grundlage

Alle Absicherungsmaßnahmen auf WordPress-Ebene helfen wenig, wenn das Hosting unsicher ist. Aktuelle PHP-Version, HTTPS, regelmäßige Server-Updates und eine sinnvolle Firewall-Konfiguration auf Serverebene sind Voraussetzungen und keine Optionen.

Wer technisch in der Lage ist, kommt um eine serverseitige Firewall nicht herum. Die G8-Firewall blockiert bekannte Angriffsmuster bereits auf Netzwerkebene, bevor eine Anfrage WordPress überhaupt erreicht - ohne Performance-Impact durch ein Plugin, das im WordPress-Kontext läuft. Das ist konzeptionell der richtige Ansatz: Je früher ein Angriff abgefangen wird, desto weniger Schaden kann er anrichten.

Für alle die kein eigenes Server-Setup betreiben wollen, sind spezialisierte WordPress-Hosting-Anbieter mit durchdachter Sicherheitsinfrastruktur die bessere Wahl gegenüber generischem Webspace. Browserdoktor.de beschreibt was gutes WordPress-Hosting von gewöhnlichem Webspace unterscheidet: aktuelle PHP-Versionen, ausreichend Memory-Limit und eine auf WordPress abgestimmte Umgebung.

Praktische Absicherung: Härtung und Konfiguration

Diese Maßnahmen gehören auf jede WordPress-Installation. Immer zuerst ein Backup erstellen - manche Einstellungen können bei falschem Einsatz die Website unzugänglich machen.

-

wp-config.php schützen.

Die Konfigurationsdatei enthält Datenbankzugangsdaten. Sie gehört

entweder in ein Verzeichnis oberhalb des Webroots oder per

.htaccessgesperrt:

<files wp-config.php>

order allow,deny

deny from all

</files> -

Login-Zugang absichern.

Zwei-Faktor-Authentifizierung für alle Admin-Konten aktivieren.

Login-Rate-Limiting einrichten damit Brute-Force-Angriffe auf

/wp-login.phpscheitern. XML-RPC deaktivieren wenn nicht benötigt - der Endpunkt wird für Credential-Stuffing und DDoS-Amplification missbraucht. -

Dateirechte korrekt setzen.

Verzeichnisse: 755, Dateien: 644,

wp-config.php: 600 oder 440. Niemals 777 auf Verzeichnissen. Der Upload-Ordner benötigt Schreibrechte, sollte aber keine PHP-Ausführung erlauben. - Plugin-Hygiene konsequent betreiben. Nur Plugins installieren die aktiv gepflegt werden. Letztes Update-Datum und Kompatibilität vor der Installation prüfen. Plugins die länger als 6-12 Monate kein Update bekommen haben, kritisch beobachten oder ersetzen. Nie "nulled" Plugins verwenden - diese enthalten regelmäßig Backdoors.

- Standard-Benutzernamen ändern. Kein Admin-Konto mit dem Benutzernamen "admin". Das ist der erste Versuch bei jedem Brute-Force-Angriff.

Updates: wann Auto-Updates riskant sind

Updates sind Pflicht - aber unkontrollierte Auto-Updates können Produktionssites lahmlegen. Plugin-Konflikte, Theme-Inkompatibilität, Layout-Zerfall, PHP-Fehler: Das alles passiert nach Updates, auch nach denen die eigentlich sicher sein sollten. Der Redirect301-Blog dokumentiert solche Fälle aus der Praxis - etwa das WordPress 6.7-Update das Frontend und Backend unterschiedlich traf.

Die sinnvolle Lösung ist ein Staging-System: eine identische Kopie der Live-Seite auf der Updates zuerst getestet werden. Erst nach erfolgreichem Test auf Staging wird produktiv aktualisiert. Das klingt aufwändig, spart aber im Ernstfall stundenlange Fehlersuche auf der Live-Site.

Für alle die mehrere WordPress-Installationen betreuen, ist WP-CLI das richtige Werkzeug. Updates, Plugin-Audits, Backups und Datenbankoperationen lassen sich skriptgesteuert automatisieren - deutlich effizienter als per Adminmenü. Ein praktischer Einstieg in WP-CLI auf All-Inkl zeigt wie das konkret aussieht, inklusive Installation und häufiger Befehle.

Eine sinnvolle Update-Strategie: Sicherheits-Updates für den WordPress-Core automatisch, Plugin- und Theme-Updates manuell oder nach Staging-Test. Für kritische Lücken mit CVSS-Score über 8 gilt: sofort patchen, kein Warten auf den nächsten Wartungstermin.

Wann braucht man ein Sicherheits-Plugin?

Für die meisten WordPress-Seiten ist ein Sicherheits-Plugin sinnvoll - besonders wenn kein serverseitiges Monitoring vorhanden ist. Ein gutes Plugin bringt WAF, Malware-Scan, Dateiintegritätsprüfung, Login-Schutz und Benachrichtigungen bei bekannten Plugin-Lücken in einem Paket.

Wordfence ist der etablierte Standard: Endpoint-Firewall, Malware-Scan, Threat-Intelligence-Feed und 2FA in einem Plugin. Premium-Kunden bekommen neue Firewall-Regeln früher als die kostenlose Version - der Unterschied beträgt teils 30 Tage. Wer auf die Free-Version setzt, hat also einen Monat Verzögerung bei neuen Regeln.

Wer technisch tiefer geht und serverseitige Absicherung bevorzugt, kann auf ein Plugin zugunsten von Server-Firewall (G8), eigenem Monitoring und Patchstack-Alert-Feed verzichten. Das setzt aber Zugriff auf die Server-Konfiguration und entsprechendes Know-how voraus.

Weitere solide Optionen: Patchstack Agent (fokussiert auf Vulnerability-Management und virtuelles Patching), Solid Security (ehemals iThemes Security) und Sucuri Security mit CDN-WAF.

Häufige Fragen zur WordPress-Sicherheit

Was ist das größte Sicherheitsrisiko bei WordPress?

Veraltete und schlecht gewartete Plugins. Patchstack meldet für das erste Halbjahr 2025 bereits 6.700 neue Schwachstellen - fast alle in Plugins und Themes. Fast 59 Prozent davon waren ohne Authentifizierung ausnutzbar.

Reicht ein Sicherheits-Plugin für WordPress?

Nein. Sicherheits-Plugins ergänzen ein solides Setup, ersetzen es aber nicht. Ohne aktuelles Update-Management, regelmäßige Backups und gehärtetes Hosting bleibt der Schutz lückenhaft - auch mit Wordfence.

Sind automatische Updates empfehlenswert?

Für Core-Sicherheitsupdates ja. Für Plugins und Themes mit Vorsicht - unkontrollierte Auto-Updates können Inkompatibilitäten und Ausfälle verursachen. Besser: Staging-Umgebung nutzen und Updates dort testen.

Was sind Zombie-Plugins und wie erkenne ich sie?

Plugins die im WordPress-Repository nicht mehr gepflegt werden aber noch installiert sind. Erkennbar am letzten Update-Datum im Plugin-Verzeichnis (wordpress.org) und an der "Nicht getestet mit aktueller WordPress-Version"-Warnung im Dashboard. Sofort ersetzen.

Wie sichere ich wp-login.php ab?

Mindestens: Rate-Limiting aktivieren (über Security-Plugin oder .htaccess), 2FA für alle Admin-Konten einrichten, Benutzernamen "admin" umbenennen. Zusätzlich kann XML-RPC deaktiviert werden wenn nicht benötigt. Die Login-URL zu ändern reduziert Lärm, ersetzt aber keine der genannten Maßnahmen.

Fazit

WordPress ist sicher zu betreiben - aber nicht ohne Aufwand. Wer Plugins ungepatch lässt, keinen 2FA-Schutz einrichtet und ohne Backup-Strategie arbeitet, bietet Angreifern offene Türen. 6.700 neue Schwachstellen im ersten Halbjahr 2025 sind kein theoretisches Risiko.

Gutes Hosting als Grundlage, serverseitige Absicherung wo möglich, konsequentes Update-Management mit Staging, 2FA für alle Admins und ein Backup das täglich und offsite läuft: Das ist keine übertriebene Sicherheitsstrategie, sondern Mindeststandard für jede produktive WordPress-Installation.